Aplicación de seguimiento y pirateo de Twitter en línea HPS

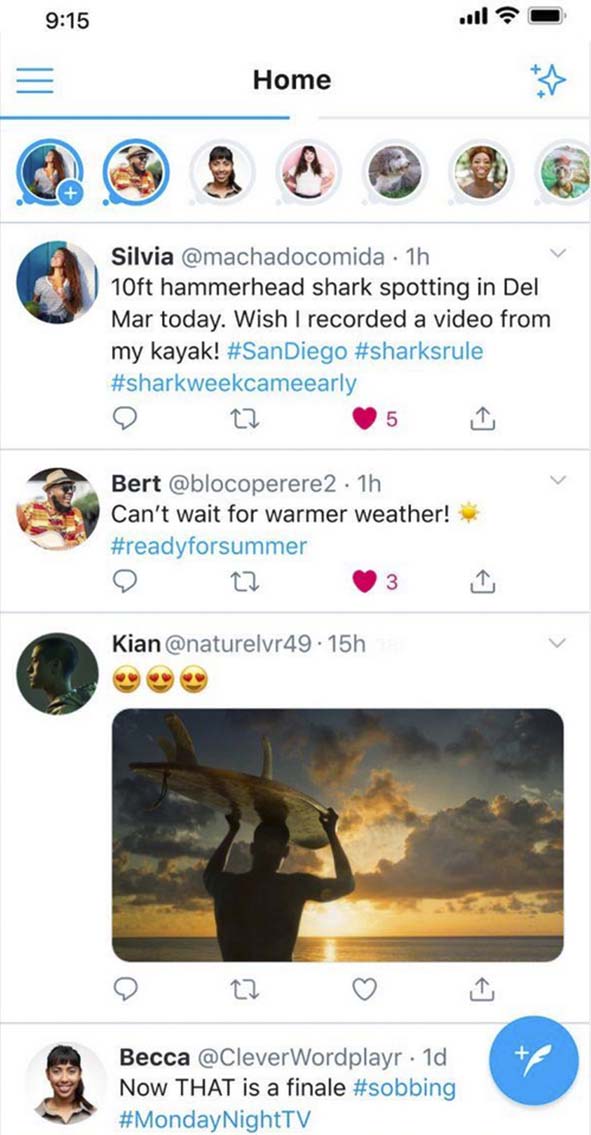

Cree una cuenta HPS para hackear la contraseña de cualquier cuenta de Twitter. Una vez completado el hackeo, dispondrá de una amplia gama de herramientas para rastrear la actividad del usuario objetivo y supervisar las actividades ocultas de su perfil.

Lo primero que debe hacer es proporcionar el enlace al perfil que va a piratear o el número de teléfono vinculado a él:

La aplicación es capaz de proporcionar acceso a la correspondencia, las publicaciones ocultas, el nombre de usuario, la contraseña y otros datos del perfil del objetivo. El seguimiento de la actividad se produce de forma anónima e inadvertida para el propietario de la cuenta.

-

Establecer el seguimiento de la correspondencia de un usuario

-

Monitorizar y guardar todos los tweets y flits

-

Rastrear y espiar las acciones realizadas por el usuario

-

Restablecer las cuentas bloqueadas y guardar un contenido

-

Crackear el nombre de usuario y la contraseña para la autorización de la cuenta

Fácil de usar

El proceso de pirateo de cuentas es muy fácil de usar, y no necesita ninguna experiencia técnica o de pirateo para trabajar con el servicio. Nuestros expertos han hecho este trabajo por usted desarrollando el software.

Sistema flexible

A diferencia de otros métodos de pirateo de cuentas, HPS funciona de forma remota desde el dispositivo del usuario. No necesita instalar un software espía, ni siquiera saber cómo accede su objetivo a su cuenta.

100% seguro

Los expertos en ciberseguridad y búsqueda de vulnerabilidades han proporcionado la solución más flexible posible. Hackear Twitter en línea es igualmente accesible para los principiantes y los usuarios avanzados.

Velocidad de rendimiento

Cientos de optimizaciones y actualizaciones de software han convertido a HPS en la mejor herramienta de hackeo de Twitter del mercado. La amplia experiencia de nuestros desarrolladores significa que tendrá acceso a la información que necesita en 10 minutos.

¿Es posible hackear Twitter de forma gratuita?

No debe esperar que operaciones tan complejas como el hackeo de Twitter sean gratuitas. Sin embargo, todavía hay opciones que le permiten hacerlo sin gastar dinero. La más segura y legítima es el programa de afiliados de la aplicación HPS: tras registrar una cuenta y solicitar el programa, se le asignará un enlace único que podrá compartir con otros usuarios. Ganará un porcentaje por cada usuario que siga su enlace, cree una cuenta y pague el paquete HPS. Puede gastar los fondos para pagar la funcionalidad de la aplicación o retirarlos a una cuenta externa.

Hackear cualquier perfil de Twitter sin acceder al teléfono objetivo

Los usuarios de HPS tienen acceso a la base de datos completa de la cuenta de Twitter hackeada:

El software duplica la base de datos en el Panel de control HPS, una interfaz web a través de la cual se pueden seguir hasta 5 cuentas diferentes simultáneamente. También muestra toda la actividad nueva en el perfil de destino en tiempo real.

Control sobre el Twitter de otra persona

Hackear la contraseña de Twitter de otra persona

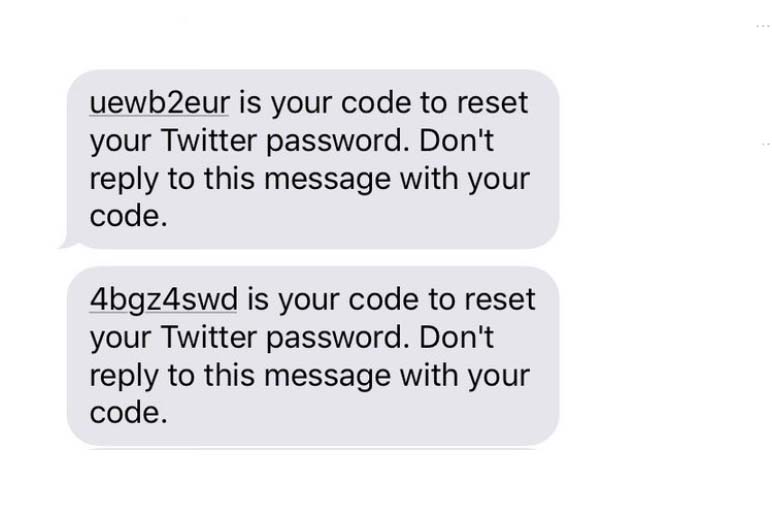

Los datos de autorización actualizados estarán disponibles para su visualización y copia junto con otros datos sensibles de la cuenta: número de teléfono, dirección de correo electrónico, información del dispositivo autorizado y una lista de usuarios bloqueados. La aplicación también ayudará con la autenticación de dos factores, si es necesario: mostrará la clave secreta o mostrará el código de verificación de un SMS.

- ¿Se imagina lo que ocurrió?

- Mi ex publicó un Tweet simplemente horrible sobre mí🤬

- ¿Qué hacer ahora, cómo hacer que lo borre🤬?

- No tienes que hacer que nadie😂

- Simplemente hackea su Twitter a través de HPS y borra lo que necesites😎

- Gracias por el inteligente consejo, ¡eso es lo que voy a hacer ahora! 🙏🏽

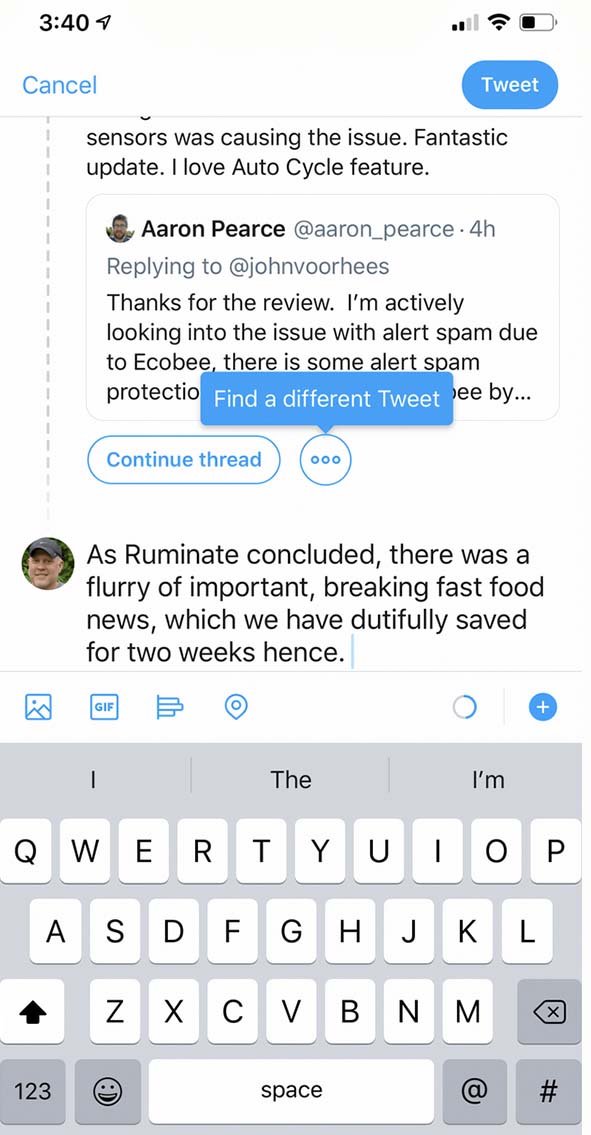

Tweets y publicaciones

Seguimiento de las publicaciones de la cuenta

El seguimiento de las publicaciones funciona de forma similar, cualquier contenido publicado se guarda en la base de datos de HPS para siempre. Y no sólo hablamos de tweets, sino también de flits: a diferencia del propio Twitter, donde estas publicaciones "viven" sólo 24 horas, en el Panel de control el contenido y sus estadísticas de visualización permanecen disponibles para ser vistos en cualquier momento que se desee.

Interceptar los códigos de acceso

Lectura y seguimiento de los SMS en el dispositivo de destino

Los usuarios de Twitter pueden publicar nuevos tweets sin acceder a Internet, la red social utiliza la tecnología de los SMS para la transmisión de datos. Esta característica abre posibilidades adicionales de hackeo: el software utiliza los permisos de la aplicación comprometida en el dispositivo para acceder a su historial de SMS y duplicarlo en la interfaz web.

Información de geolocalización y movimiento

Determinar la ubicación de una persona a través de Twitter

Todos los geodatos recibidos durante el seguimiento se muestran en mapas web interactivos. La aplicación difunde la ubicación actual de los dispositivos autorizados en la cuenta, muestra las ubicaciones de los tweets y flits que se publican, guarda información sobre los movimientos de la persona. Si es necesario, cualquier punto del mapa puede exportarse como coordenadas o abrirse en Google Maps con un solo clic.

¿Cómo hackear una cuenta de Twitter sin que el propietario se dé cuenta?

Existe una solución universal para el seguimiento de Twitter: la aplicación HPS. Al ser una aplicación web, no tiene requisitos de sistema, sólo un navegador es suficiente para ejecutar el software. Por lo tanto, es una forma igualmente eficaz de hackear Twitter en iPhone y Android.

Más funciones para trabajar con Twitter

-

Leer la correspondencia de otra persona en Twitter

- En el Panel de control se duplica todo el historial de mensajes de la cuenta pirateada: mensajes de texto, fotos y vídeos enviados en chats privados y de grupo. Por cierto, con HPS tendrá acceso constante incluso a aquellos mensajes que fueron borrados de la correspondencia dirigida - sólo usted puede borrar cualquier dato ya rastreado desde la interfaz del software.

-

Historial de actividades y seguimiento de nuevas actividades

- El software hace un seguimiento de las interacciones de la persona comprometida con otros usuarios: gustos, reposiciones, quejas, comentarios y respuestas. La actividad es la sección más saturada y frecuentemente actualizada de la aplicación, por lo que cuenta con herramientas de navegación integradas: varios conjuntos de filtros, opciones de clasificación, un motor de búsqueda interno, etc.

-

Grabación de emisiones en directo y restauración de emisiones desde Periscope

- Después de que la red social anunciara que iba a cerrar Periscope, la aplicación HPS se convirtió en la única forma de rastrear el registro de emisiones pasadas de un usuario: si alguna emisión está asociada a una cuenta de Twitter comprometida, el software la restablecerá automáticamente. Los nuevos tweets en directo también se rastrean y, con la configuración adecuada, se registran y almacenan en la base de datos de la cuenta de HPS.

-

Gestión de cuentas

- Los usuarios obtienen un control total sobre la cuenta pirateada y su contenido. Pueden crear, editar o eliminar publicaciones, participar en la correspondencia, restablecer las contraseñas, cambiar los números de teléfono o correos electrónicos vinculados y gestionar las sesiones de autorización activas en la cuenta. La propia cuenta puede ser congelada o desactivada temporalmente.

-

Restaurar una cuenta de Twitter bloqueada o eliminada

- La arquitectura de la red social implica el almacenamiento de los datos de las cuentas eliminadas en forma de copias de seguridad. La tecnología exclusiva de HPS puede acceder a la copia de seguridad de destino y restaurar una cuenta eliminada, y la restaurará de acuerdo con las políticas de Twitter. El sistema de seguridad de Twitter no identificará el proceso como una manipulación.

-

Bloquear el puesto o la cuenta de otra persona

- Como titular de una cuenta activa de HPS, puede bloquear los perfiles y publicaciones de otros usuarios a propósito. Todo lo que tiene que hacer es proporcionar un enlace al objetivo, y entonces el software utilizará una amplia base de datos de cuentas bajo su control, desde la que se enviarán cientos de quejas sobre la publicación o el usuario.

-

Hackear la cuenta publicitaria de Twitter

- La funcionalidad permite rastrear cualquier dato relacionado de una forma u otra con la actividad publicitaria del usuario hackeado: estadísticas sobre tweets promocionados, configuración de objetivos, eficacia y coste de las campañas, métodos de pago utilizados. La interfaz web sólo puede utilizarse para el seguimiento. Deberá iniciar sesión en su cuenta de Twitter para gestionar sus campañas publicitarias.

-

Utilizar un software de descifrado de contraseñas

- El método más barato y conocido para hackear las contraseñas de Twitter es utilizar un descifrador de contraseñas. Sin embargo, este tipo de cosas pierden eficacia cada día, porque la primera vez que intente elegir una contraseña de Twitter, es probable que su dirección IP le bloquee temporalmente durante varios minutos. Por lo tanto, la herramienta ideal y rápida para hackear Twitter sería HPS. ¡Confíe su tiempo a los profesionales!

Comentarios de los usuarios

Lea lo que dicen nuestros clientes en la página de opiniones

Utilizo activamente Twitter y esta función ha llevado mi experiencia al siguiente nivel. La aplicación me ha dado la posibilidad de protegerme completamente. Acabo de cambiar la configuración de privacidad de mis tweets para evitar el shadowban por si acaso 👍.

Tuve que hackear el Twitter de mi colega después de que empezara a publicar "denuncias" que amenazaban mi reputación profesional. Sinceramente, es en un momento como éste cuando considero que hackear es un movimiento perfectamente justificado.

Mis amigos y yo utilizamos HPS, tramando una pequeña broma. Un amigo nuestro está a punto de cumplir 40 años, y decidimos que era nuestro sagrado deber recuperar del abismo de Internet sus antiguas emisiones de Periscope que probablemente esperaba no ver nunca. Señores, les damos la máxima nota de éxito, hacía tiempo que no veíamos al cumpleañero tan enfadado, no desde su trigésima fiesta de cumpleaños

Gran programa. Mi cuenta de Twitter fue bloqueada por decir la impopular verdad sobre la pandemia y todo lo que está ocurriendo últimamente. HPS fue impulsado por un conocido; utilizó el programa para restaurar una cuenta eliminada. Resultó que también sirve para desbloquearla. Especialmente esperó más tiempo antes de escribir la reseña.

No apruebo en absoluto el pirateo de cuentas, correspondencia y otras cosas, pero encuentro esta aplicación extremadamente útil para una función importante: guarda los flits. He configurado HPS para que guarde los flits de aquellos a los que estoy suscrito y ahora tengo una enorme base de pruebas que mis oponentes ni siquiera conocen.

¡La forma más fiable y segura de hackear la correspondencia de Twitter! Créame, he probado otros. No describiré mi experiencia en detalle, excepto para decir que la aplicación nunca ha fallado, ¡y que rastreo la correspondencia de 4 personas desde una sola cuenta! Me gusta que pueda enviar notificaciones, eso facilita mucho el seguimiento. La recomiendo a cualquiera que esté considerando seriamente hackear.

Preguntas frecuentes

Respuestas a las Cuestiones que pueden surgir al trabajar con el software.

- ¿Con qué rapidez guarda la aplicación los flits publicados? ¿Se guardará el flit si el propietario de la cuenta de destino lo borra un minuto después de su publicación?

- La aplicación sólo necesita una fracción de segundo para guardar un flit publicado. Una vez guardados, los datos no pueden desaparecer del Panel de control, usted es el único que puede borrarlos.

- ¿Puede la aplicación proporcionar acceso a la base de datos del usuario de destino en Periscope?

- El software duplicará automáticamente la base de datos de la cuenta de Periscope en la interfaz web si la persona hackeada ha utilizado la plataforma anteriormente.

- ¿Podré rastrear los comentarios de la persona pirateada bajo las publicaciones de otra persona si esas publicaciones están restringidas por la configuración de privacidad de otro usuario?

- Los usuarios de HPS pueden rastrear toda la actividad de las cuentas pirateadas. En pocas palabras, podrán ver todo el contenido que el propietario de la cuenta puede ver.

- ¿Podré editar las publicaciones y los comentarios de la cuenta de destino?

- La tecnología HPS le ofrece un control total sobre cualquier actividad en la cuenta de destino.

- ¿Es capaz la aplicación de desbloquear cuentas que han sido baneadas permanentemente?

- La funcionalidad de la aplicación es suficiente para desbloquear cualquier cuenta de Twitter, independientemente del periodo de bloqueo original.

El software funciona en todas las plataformas y redes móviles del mundo.